Det nylige Bybit-hack på 1,5 milliarder dollars gjorde den nordkoreanske Lazarus Group til en af de 15 største Ethereum-indehavere i verden. Bruddet sendte chokbølger gennem kryptoområdet og advarede brugere, der tidligere troede, at Ethereum var blandt de sikreste og mest decentraliserede netværk.

I en samtale med BeInCrypto diskuterede repræsentanter fra Holonym, Cartesi og Komodo Platform konsekvenserne af dette brud, skridt til at forhindre lignende situationer i fremtiden, og hvordan offentlighedens tillid til Ethereum kan genoprettes.

En anden slags brud

Bybit-hacket rystede kryptosamfundet ikke kun på grund af mængden af stjålne midler, men også på grund af bruddets karakter.

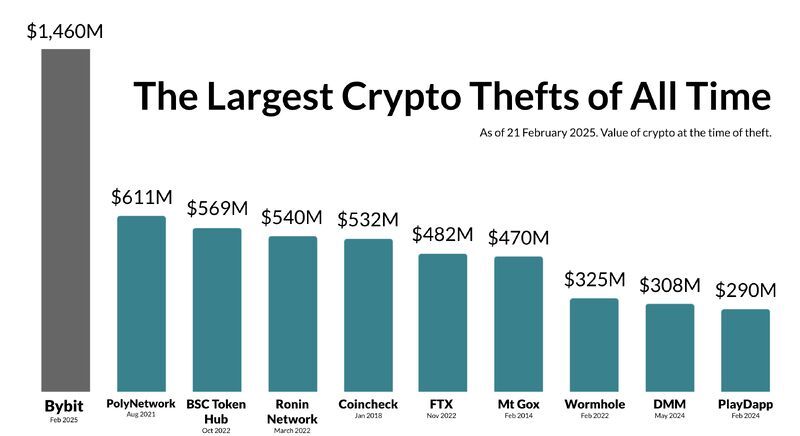

Mens andre kryptobørsbrud, som 2014 Mt. Gox-episoden eller 2018 Coincheck-hacket, involverede private nøgler eller direkte kompromittering af børs-wallets, var Bybits situation anderledes.

I stedet for at stjæle private nøgler manipulerede hackerne transaktionssigneringsprocessen, hvilket indikerer, at det var et angreb på infrastrukturniveau. Transaktionssigneringsprocessen blev målrettet i stedet for selve aktivopbevaringen.

Forensisk analyse af Bybit-hacket sporede bruddet til Safe Wallet, en multi-signatur wallet-infrastruktur leveret af en tredjepart. Safe Wallet bruger smart contracts og cloud-lagrede JavaScript-filer på AWS S3 til at behandle og sikre transaktioner.

Hackere kunne hemmeligt ændre transaktioner ved at injicere ondsindet JavaScript i Safe Wallets AWS S3-lager. Derfor, selvom Bybits system ikke blev direkte hacket, ændrede hackerne destinationen for overførsler, som Bybit havde godkendt.

Dette afslørede en alvorlig sikkerhedsfejl. Tredjepartsintegrationer bliver svage punkter, selvom en børs sikrer sine systemer.

Lazarus Group blandt Ethereums største holdere

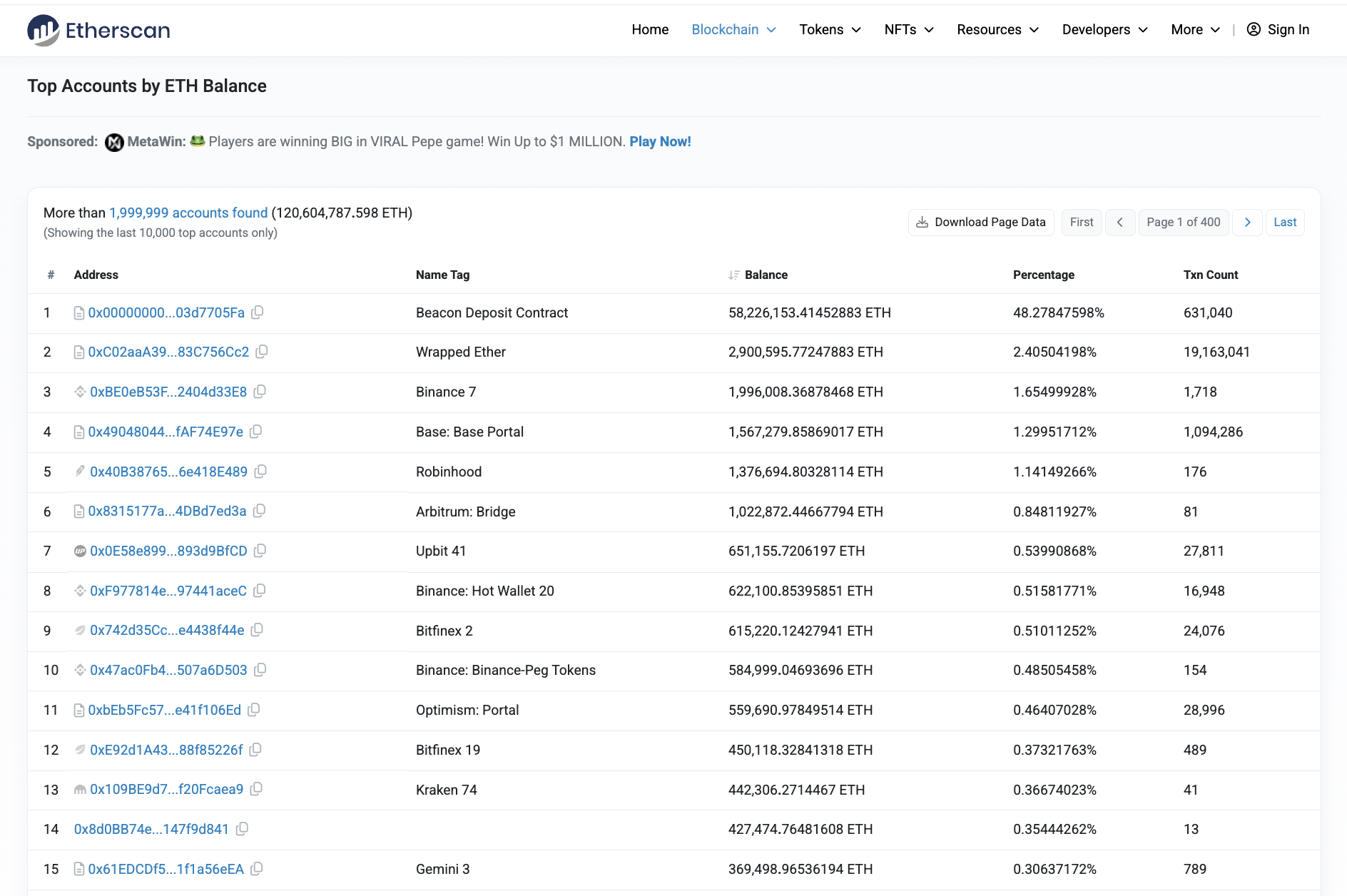

Efter det monumentale hack er Nordkorea blandt de 15 største Ethereum-indehavere.

Ifølge on-chain data har Gemini, som tidligere havde den 15. position, 369.498 ETH i sin Ethereum-wallet. Siden Bybit-hackerne stjal over 401.000 ETH, har de nu overhalet Gemini i ejerskab.

Det faktum, at en berygtet gruppe som Lazarus, ansvarlig for flere højprofilerede hacks i kryptosektoren, nu besidder en så betydelig mængde Ether, rejser flere tillidsspørgsmål. Mens den første spekulation pegede på en svaghed i Ethereums decentraliserede natur, afviser Nanak Nihal Khalsa, medstifter af Holonym, denne påstand.

Da Ethereums styring og konsensusmekanismer er afhængige af validatorer snarere end token-indehavere, kompromitterer Lazarus Group, der holder en så betydelig mængde ETH, ikke netværkets overordnede decentralisering.

“Lazarus ejer stadig mindre end 1% af ETH i omløb, så jeg ser det ikke som meget relevant ud over det visuelle. Selvom det er meget ETH, ejer de stadig mindre end 1%. Jeg er slet ikke bekymret,” sagde Khalsa til BeInCrypto.

Kadan Stadelmann, Chief Technology Officer hos Komodo Platform, var enig og understregede, at Ethereums infrastrukturdesign er kilden til dets svaghed.

“Det beviser en sårbarhed i Ethereums arkitektur: ulovlige aktører kunne udvide deres beholdninger yderligere ved at målrette børser eller DeFi-protokoller og dermed udøve indflydelse på markedsdynamikken og muligvis ændre styringsbeslutninger i Ethereums off-chain-processer ved at stemme på forbedringsforslag. Selvom Ethereums tekniske decentralisering ikke er blevet kompromitteret, har Lazarus Group undergravet tilliden til Ethereum,” sagde Stadelmann til BeInCrypto.

Men mens token-indehavere ikke kan påvirke Ethereums konsensusmekanismer, kan de manipulere markederne.

Potentielle konsekvenser og markedsmanipulationer

Selvom Bybit-hackerne allerede har afsluttet hvidvaskningen af den stjålne ETH, skitserede Stadelmann en række mulige scenarier, som Lazarus-gruppen kunne have udført med den enorme formue, de oprindeligt akkumulerede. En mulighed er staking.

“Ethereums Proof-of-Stake sikkerhed afhænger af ærlige validatorer og modstandsdygtigheden af wallets, børser og dApps. Mens Lazarus-gruppens bytte ikke truer blockchainens konsensusmekanisme, da deres beholdninger ikke er kendt for at være staked, rejser det bestemt spøgelset om, at det kunne opnås. De er usandsynlige til at gøre dette, da de stjålne midler er blevet sporet,” forklarede han.

På lige så usandsynlige linjer kunne Bybit-hackerne forårsage en betydelig markedsnedgang ved at sælge deres beholdninger samlet.

“Deres beholdninger giver dem mulighed for at manipulere markeder, som hvis de sælger deres beholdninger. Det ville være svært at gøre, da deres ETH er markeret. Hvis de forsøger at bytte ETH ved at sælge, kan deres aktiver blive frosset,” tilføjede Stadelmann.

Hvad Stadelmann er mest bekymret for i fremtiden, er den indvirkning, som hacks kan have på Ethereums Layer 2-protokoller.

“Lazarus og dets partnere kunne forsøge at angribe Layer 2-protokoller som Arbitrum og Optimism. Et censurangreb på layer 2 kunne underminere dApps og få økosystemet til at bevæge sig mod centraliserede transaktionssekventorer. Det ville understrege Ethereums svaghed,” sagde han.

Mens Ethereums netværk ikke blev kompromitteret, understregede Safe Wallets angreb sårbarhederne i den større økosystems sikkerhed.

“Bruddet har bestemt øget spændingerne i økosystemet og skabt en ujævn tokenfordeling. Spørgsmålet er: vil Lazarus eller andre hackergrupper forbundet med statslige aktører forsøge at udnytte Ethereum-økosystemet, især på layer 2?” konkluderede Stadelmann.

Det rejste også spørgsmål om behovet for bedre sikkerhedsstandarder.

Verifikation over fond

Khalsa argumenterede for, at Bybit-hacket, selvom det ikke er en trussel mod Ethereums kerne-sikkerhed, fremhævede behovet for forbedrede sikkerhedsstandarder blandt brugerne.

“At sige, at hacket er Ethereums problem, er som at sige, at død ved bilulykke er bilens problem, når føreren ikke havde sikkerhedssele på. Kunne bilen have flere sikkerhedsforanstaltninger? Ja, og det burde den. Men som en sikkerhedssele har lidt at gøre med bilen, havde hacket lidt at gøre med Ethereum. Det er en protokol, og den fungerede præcis som tilsigtet. Problemet er manglen på bekvemmelighed og viden om sikker forvaltning af digitale aktiver,” sagde han.

Specifikt afslørede hændelsen sårbarheder inden for multi-signature wallets, hvilket viser, at afhængighed af tredjepartsintegrationer kan introducere betydelige risici, selv med robust intern sikkerhed. I sidste ende bliver selv de mest sofistikerede wallet-sikkerhedsforanstaltninger ineffektive, hvis signeringsprocessen kan kompromitteres.

Khalsa understregede, at der findes dokumenterede selvforvaltningssikkerhedsforanstaltninger, mens multi-signature wallets ikke er blandt dem. Han tilføjede, at regeringsorganer for længe siden burde have talt for bedre sikkerhedsstandarder og praksis.

“Den konsekvens, vi alle kan håbe på, er at blive seriøse omkring at stoppe Nordkorea fra at stjæle flere midler. Mens det ikke er regeringens opgave at ændre, hvordan selvforvaltning udføres, er det absolut regeringens opgave at opmuntre til bedre industri ‘best practices.’ Dette angreb skyldtes myten om, at multisigs af hardware wallets er sikre. Desværre krævede det dette angreb for at blive anerkendt, men bedre standarder fastsat af regeringsorganer kunne opmuntre til sikrere praksis uden behov for $1,5 milliarder kompromiser for at vække industrien,” hævdede han.

Hændelsen afslørede også behovet for at verificere transaktioner frem for at stole på tredjepartsapplikationer.

En løsning på front-end sårbarheder

Ved at injicere ondsindet JavaScript i sårbare Safe Wallet cloud-servere lancerede Lazarus-gruppen et sofistikeret angreb, der gjorde det muligt for dem at efterligne grænsefladen og narre brugerne.

Ifølge Erick de Moura, medstifter af Cartesi, fremhæver dette udnyttelse en kritisk sårbarhed. Problemet ligger i afhængigheden af centraliserede bygge- og implementeringspipelines inden for et system beregnet til decentralisering.

“SAFE-hændelsen tjener som en skarp påmindelse om, at Web3 kun er så sikkert som dets svageste led. Hvis brugerne ikke kan verificere, at den grænseflade, de interagerer med, er ægte, bliver decentralisering meningsløs,” sagde han.

De Moura tilføjede også, at en almindelig misforståelse i Web3-sikkerhed er, at smart contract-brud er blandt de mest effektive former for hacking af børser. Men han mener, at Lazarus-gruppens strategi på Bybit beviser det modsatte. At injicere ondsindet kode i front-end eller andre off-chain komponenter er meget mere problemfrit.

“Hackerne behøvede ikke at bryde smart contracts eller manipulere ByBits systemer direkte. I stedet injicerede de ondsindet kode i front-end grænsefladen, hvilket narrede brugerne til at tro, at de interagerede med en betroet platform,” forklarede han.

På trods af disse sårbarheder er en overgang fra tillidsbaseret til verificerbar sikkerhed mulig.

Argumentet for reproducerbare builds

De Moura ser Bybit-hacket som en vækning for Web3-fællesskabet. Mens børser og udviklere genovervejer deres sikkerhed, argumenterer han for, at verificerbare, reproducerbare builds er essentielle for at forhindre fremtidige angreb.

“I sin kerne sikrer en reproducerbar build, at når kildekoden kompileres, producerer den altid den samme binære output. Dette garanterer, at den software, brugerne interagerer med, ikke er blevet ændret af en tredjepart et sted i implementeringsprocessen,” sagde han.

Blockchain-teknologi er afgørende for at sikre, at denne proces finder sted.

“Forestil dig et system, hvor hver software build genererer binære filer og ressourcer på en verificerbar måde, med deres fingeraftryk (eller checksums) gemt on-chain. I stedet for at køre sådanne builds på cloud-servere eller computere, der er udsat for sikkerhedsbrud, kan de udføres på dedikerede blockchain co-processorer eller decentrale beregningsorakler,” fortalte De Moura til BeInCrypto.

Brugere kan sammenligne checksummen af de front-end ressourcer, de indlæser, med on-chain data gennem en browser-plugin eller funktion. Et vellykket match indikerer en autentisk build-grænseflade, mens en uoverensstemmelse signalerer en potentiel kompromittering.

“Hvis en verificerbar reproducerbar builds tilgang var blevet anvendt på SAFE, kunne udnyttelsen være blevet forhindret. Den ondsindede front-end ville have fejlet verifikationen mod on-chain-optegnelsen, hvilket straks ville have afsløret angrebet,” konkluderede De Moura.

Denne tilgang præsenterer et nyttigt alternativ til at stole på brugere med varierende niveauer af selvforvaltning viden.

Udfyldning af huller i brugerens viden

Efterhånden som angreb bliver mere sofistikerede, udgør manglen på brugerens viden om, hvordan man sikkert forvalter digitale aktiver, en betydelig sårbarhed.

Bybit-hacket frustrerede brugere, der oprindeligt troede, at afhængighed af tredjepartsintegrationer ville være nok til at beskytte deres aktiver. Det påvirkede også den bredere opfattelse af kryptovaluta-sikkerhed.

“Det viser, at krypto stadig er i det vilde vesten og i sin vækstfase med hensyn til sikkerhed. Jeg tror, at om et par år vil vi have overlegen sikkerhed, men i sin nuværende tilstand er offentlighedens frygt velbegrundet,” sagde Khalsa.

Til syvende og sidst vil det være essentielt for Web3-fællesskabet at omfavne forskellige tilgange for at bygge et mere sikkert og robust økosystem. Et godt udgangspunkt er at kræve bedre industripraksis og evaluere integrationen af verificerbare, reproducerbare builds.