Seks bidragsydere fra Bitcoin (BTC) quantum-sikkerhedsområdet, inklusive Casa-medstifter Jameson Lopp, har offentliggjort BIP-361. Forslaget sigter mod at udfase de traditionelle ECDSA/Schnorr-signaturer.

Udkastet, med titlen “Post Quantum Migration and Legacy Signature Sunset,” beskriver en tre-faset tidslinje, der “gør quantum-sikkerhed til et privat incitament.”

Hvad er BIP-361, og hvad vil det opnå?

BIP-361 bygger videre på BIP-360, som introducerede en quantum-resistent output-type kaldet Pay-to-Merkle-Root (P2MR). Det adresserer en væsentlig sårbarhed i Bitcoins sikkerhedsmodel.

De seneste vurderinger antyder, at over 34% af al Bitcoin er gemt i adresser, der er sårbare over for quantum-risiko. Fordi deres offentlige nøgler allerede er afsløret på kæden, kan disse UTXO’er potentielt blive kompromitteret af en angriber, der har adgang til en kraftig nok kvantecomputer.

Omtrent 1 million BTC, der opbevares i wallets, der tilskrives Satoshi Nakamoto, er blandt dem, der er udsat for en quantum-trussel.

Tilmeld dig vores YouTube kanal for at se ledere og journalister give ekspertanalyser

Risikoen forstærkes af et detektionsproblem. Forfatterne advarer om, at Q-Day måske først bliver opdaget længe efter, hvis en angriber undlader at udsende transaktioner for at skjule sine evner.

“Inden et quantum-angreb er det umuligt at kende angriberens motivationer. En økonomisk motiveret angriber vil forsøge at forblive uset så længe som muligt, mens en ondsindet angriber vil forsøge at ødelægge så meget værdi som muligt,” skrev forfatterne.

Ny forskning understreger den hast. Et papir fra Google Quantum AI fra marts 2026 viste at det kræver færre ressourcer at bryde elliptisk kurve kryptering end først antaget.

Desuden viste et studie fra Caltech og Oratomic at Shor’s algoritme kan bruges i en kryptografisk relevant skala med 10.000 qubits. Det har muligvis forkortet den forventede tidsplan for en reel quantum-trussel.

Følg os på X for de seneste nyheder i realtid

Tre faser af quantum-overgangen

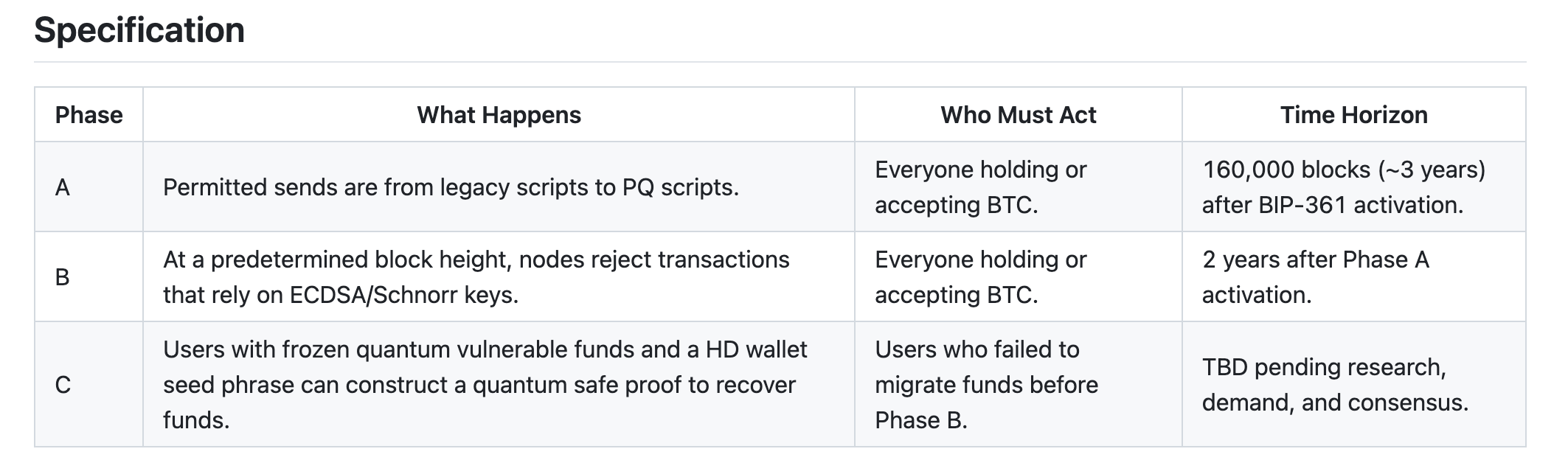

Forslaget opdeler overgangen i tre trin. Fase A, der igangsættes 160.000 blokke (omtrent tre år) efter aktivering, vil blokere alle betalinger til quantum-sårbare adresser. Det tvinger brugere til at tage post-quantum-sikre adresetype i brug i et defineret opsamlingsvindue.

Fase B kommer omkring to år efter fase A. På det tidspunkt vil noder afvise alle transaktioner, der bruger ECDSA og Schnorr-signaturer, hvilket gør midler på disse adresser evigt utilgængelige.

En mulig fase C vil give brugere mulighed for at få adgang til frosne midler gennem en zero-knowledge proof knyttet til deres BIP-39 seed phrase. Men denne fase afventer yderligere research og fællesskabets opbakning – der er ingen fast tidsplan.

BIP’et opstiller sin strategi som et privat incitament for indehavere til at handle.

“Undlader du at opgradere, vil du opleve ekstra benspænd for at få adgang til dine midler, og skaber dermed en vished, hvor der før var usikkerhed.”

Forfatterne beskrev forslaget som et forsvar for at beskytte Bitcoin-netværket mod potentielle quantum-angreb. De henviste også til en udtalelse af Satoshi Nakamoto.

Han bemærkede engang, at tabte coins faktisk øger værdien af de resterende beholdninger, og sammenlignede det med “en donation til alle.” Fortsætter man denne tankegang, mente forfatterne, at coins genvundet gennem quantum-metoder ville have den modsatte effekt.