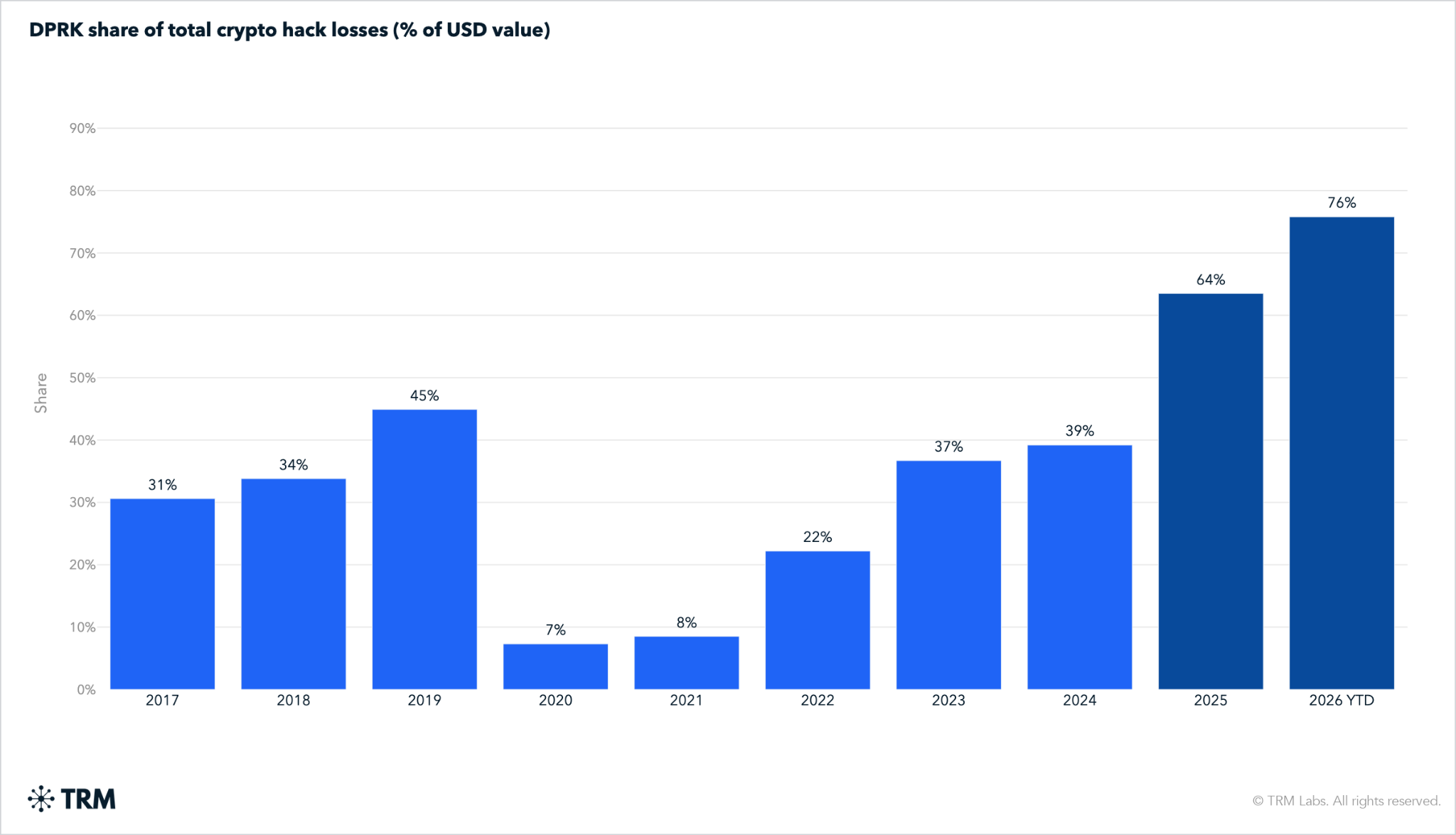

Nordkoreanske hackere stod for 76% af alle kryptotyverier frem til april, ifølge TRM Labs.

Rapporten viste, at hackere fra to forskellige grupper stjal omkring 577 millioner dollars i to angreb i 2026.

2 nordkoreanske røverier stod for 76% af 2026 kryptotyverier

Drift Protocol-bruddet og KelpDAO bridge-udnyttelsen fandt sted i samme måned. Samlet tegnede de sig kun for 3% af årets hændelser, men stod for størstedelen af den stjålne værdi. Begge disse hacks tilskrives nordkoreanske aktører.

“Nordkoreanske hackergrupper stod for 76% af alle kryptotyverier i 2026 frem til april — ikke fordi Nordkorea satte ind med en bølge af angreb, men fordi to enkeltstående angreb på samlet 577 mio. USD overskyggede alt andet”, skrev TRM Labs.

Drift-udnyttelsen den 1. april kostede den Solana-baserede perpetual exchange 285 millioner dollars. I en opfølgende hændelsesrapport bemærkede Drift-teamet, at angrebet var resultatet af en seks måneder lang efterretningsoperation forbundet til nordkoreanske aktører. Konsekvenserne rakte langt ud over Drift og ramte flere forskellige protokoller.

Solana-yieldplatformen Carrot var en af de ramte. Teamet meddelte sin lukning den 30. april. Carrot har sat den 14. maj som sidste frist for brugerne til at hæve resterende saldoer fra Boost, Turbo og CRT-positioner, inden tvungen afvikling begynder.

Følg os på X for at få de seneste nyheder med det samme

Samtidig, den 18. april, tømte angribere 116.500 rsETH, svarende til omkring 292 millioner dollars, fra KelpDAOs globale bridge. Det er årets største DeFi-hack indtil nu.

Undersøgelser antydede, at Lazarus Group’s TraderTraitor formodentlig stod bag angrebet. Følgerne spredte sig over hele området. Aave og det samlede DeFi TVL faldt markant efter udnyttelsen.

Nordkoreas andel af kryptotyverier stiger fortsat

Nordkoreanske grupper er blevet den største aktør inden for kryptotyverier. De fjernede mindst 2,02 milliarder dollars i digitale aktiver alene i 2025.

Deres andel af de samlede hack-tab er steget markant de seneste år. I 2020 og 2021 lå tallet under 10%, steg til 22% i 2022, og nåede derefter 37%, 39% og 64% i de følgende år. Niveauet på 76% gennem april 2026 er det højeste målte.

TRM’s analytikere bemærker, at antallet af angreb ikke er steget. Pyongyangs største hackerteams udfører fortsat kun et lille antal nøje udvalgte operationer hvert år og vælger præcision frem for kvantitet.

Det, der har ændret sig, er “sofistikeringen af angrebene”. TRM antyder, at nordkoreanske operatører måske tager kunstig intelligens-værktøjer i brug under efterretnings- og social engineering-operationer.

“TRM’s analytikere er begyndt at spekulere på, at nordkoreanske operatører inkorporerer AI-værktøjer… en udvikling der passer med den øgede præcision i angreb som Drift, der krævede ugers målrettet manipulation af komplekse blockchain-mekanismer, i stedet for Nordkoreas tidligere fokus på simple private key-angreb,” stod der i rapporten.

Udviklingen rejser vigtige spørgsmål om AI-drevne angrebsmuligheder, og om kryptoprotokoller kan følge med denne nye trussel.

Abonner på vores YouTube-kanal for at se ledere og journalister dele deres ekspertindsigter